权限策略与边界

在 API7 企业版中,权限策略和边界是核心访问控制机制,用于确保资源安全并符合用户角色。

-

权限策略 是指一组规则和指南,明确定义了用户被授权执行的操作以及他们可以访问的资源范围,例如网关组和已发布的服务。单个权限策略可以与多个角色关联,授予这些角色中的所有用户指定的权限。它也可以作为某些用户的权限边界应用,以防止未经授权的访问。

-

权限边界 是指限制或权限范围,通常定义用户可以访问的资源或可以执行的操作。权限边界可用于设置实体可以拥有的最大权限,无论其分配的角色或策略如何。即使其角色授予了更广泛的权限,用户也不能超出定义的访问范围。

API7 企业版包括一个内置的 Super Admin 角色,该角色与名为 super-admin-permission-policy 的内置权限策略相关联,授予对 API7 企业版中所有操作和资源的完全访问权限。此外,API7 企业版在权限策略方面遵循“拒绝覆盖允许”原则。如果角色或用户的任何策略包含“拒绝”语句,则该语句将使针对同一资源或操作的任何“允许”语句无效,无论其他关联策略如何。

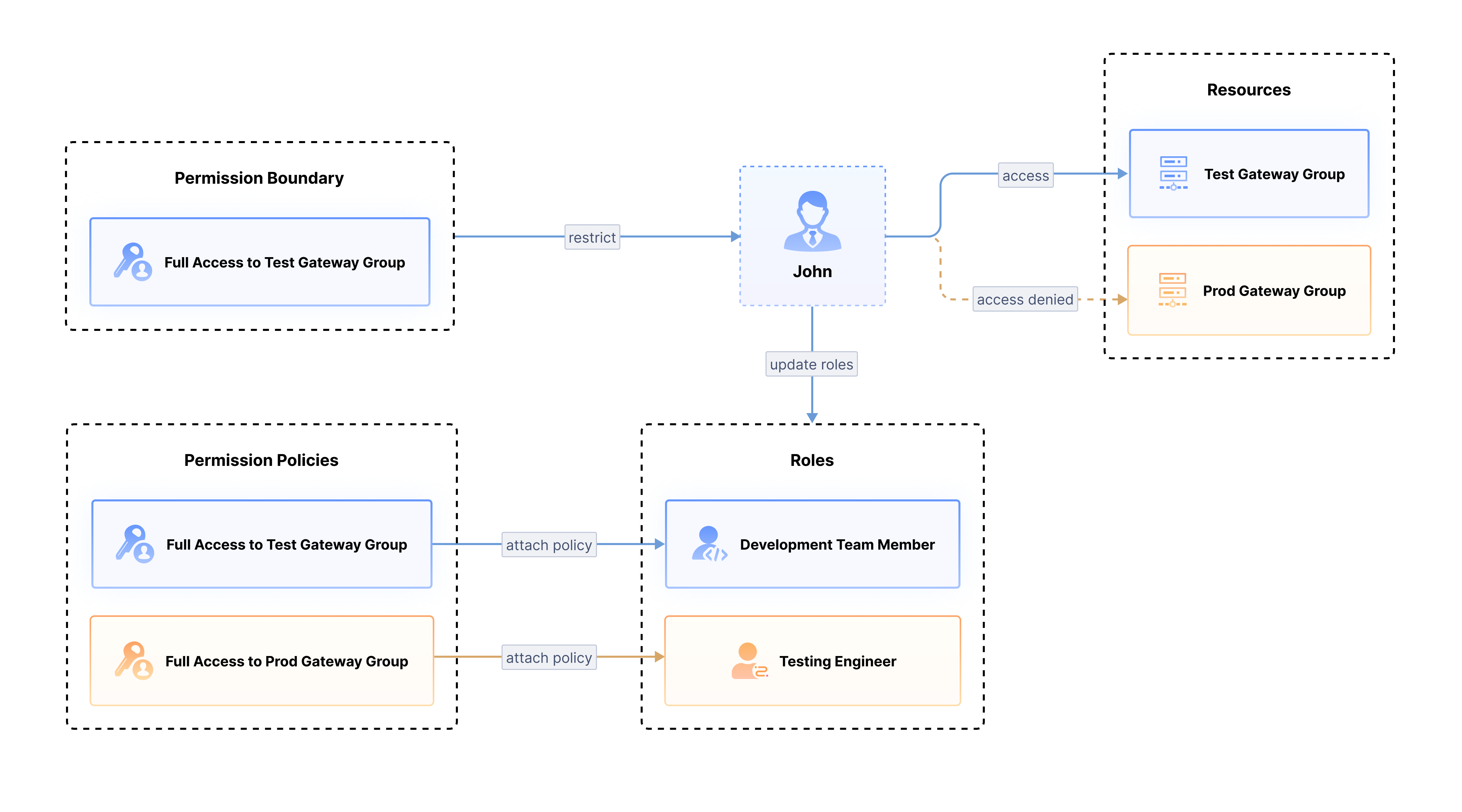

考虑开发团队成员 John,他�的权限边界限制为 Full Access to Test Gateway Group。为了以更细粒度的方式管理开发人员权限,Development Team Member 角色被分配了权限策略 Full Access to Test Gateway Group,而测试工程师角色被分配了权限策略 Full Access to Prod Gateway Group。由于用户的有效权限由附加到角色的权限和权限边界的交集决定,即使 John 的角色更改为 Test Engineer,他的权限边界保持不变,John 仍然无法访问生产网关组。

权限策略和边界的功能

- 权限策略和权限边界必须与角色和用户一起应用。

- 动态权限管理允许随着职位变动更改角色,而不影响已建立的权限规则。

- 设置权限边界可最大限度地降低配置错误的风险,并有效防止权限过大和潜在的安全漏洞。

- 细粒度访问控制支持为特定资源和用户定义精确的访问权限。

- 权限策略灵活,可以以各种方式组合以满足复杂的权限管理需求。

用例

防止未经授权的访问�

组织内频繁的角色变动需要强有力的保障措施。权限边界可以有效防止一个部门的用户访问另一个部门拥有的资源。例如,可以限制部门 A 的用户访问属于部门 B 的敏感文件和系统,以维护信息隔离和安全。 此外,权限边界可以防止用户无意中访问关键系统组件,例如许可证或组织设置。未经授权访问这些关键组件可能会导致严重的安全风险。通过明确拒绝访问这些部分,组织可以建立强大的防御措施,保护敏感配置免受未经授权的修改或破坏。

隔离开发环境

在引入权限策略和边界之前,隔离开发环境带来了许多挑战,影响了安全性、合规性和生产力。API7 企业版通过利用权限策略和边界对开发环境进行逻辑隔离来解决这些问题,确保每个角色只能访问其职责所需的资源。

例如,将 Development Team Member 角色与 Full Access to Test Gateway Group 关联,使其仅能在测试环境中进行修改。为 Development Team Lead 分配 Full Access to Test Gateway Group 和 Full Access to UAT Gateway Group,授予对测试和 UAT 环境的访问权限。授予测试工程师 Full Access to UAT Gateway Group 和 Full Access to Prod Gateway Group,将其工作限制在 UAT 和生产环境中进行 API 测试和发布任务。

细粒度权限管理

在拥有多样化团队和多环境运营的企业中,实施细粒度的权��限管理对于维护安全性和确保合规性至关重要。API7 企业版通过高级角色分配和权限策略满足了这一需求,实现了量身定制的访问控制。例如,可以为应用工程师分配特定于测试环境的权限策略,而运维工程师则通过单独的策略获得对生产资源的访问权限。

此外,可以为单个用户分配特定的权限边界,限制他们对指定网关组资源的访问。这可以防止权限重叠并减轻由配置错误引起的风险。通过将团队限制在其分配的权限内,API7 企业版确保了跨环境的操作独立性,同时简化了权限管理和配置,从而提高了效率和安全性。