控制台单点登录

API7 企业版控制台中的单点登录 (SSO) 功能通过允许使用单套凭证进行访问,简化了用户身份验证。通过与身份提供商(如 Keycloak、Microsoft Entra ID(前身为 Azure AD)、Google 和 Okta)集成,启用 SSO 消除了用户管理多个登录的需要,减少了摩擦并增强了安全性。这种集中式方法不仅改善了用户体验,还通过允许在所有集成系统中强制执行一致的访问策略来加强合规性。

API7 控制台支持 LDAP、OpenID Connect (OIDC) 和 SAML 协议进行 SSO。LDAP 与目录服务集成以进行集中式用户身份验证和管理,使其成为遗留系统和企业环境的可靠选择。OIDC 是一种基于 OAuth 2.0 构建的现代协议,提供基于令牌的身份验证,以便安全且用户友好地访问 Web 和移动应用程序。SAML 广泛用于企业 SSO 设置,促进身份提供商和服务提供商之间安全地交换身份验证数据。

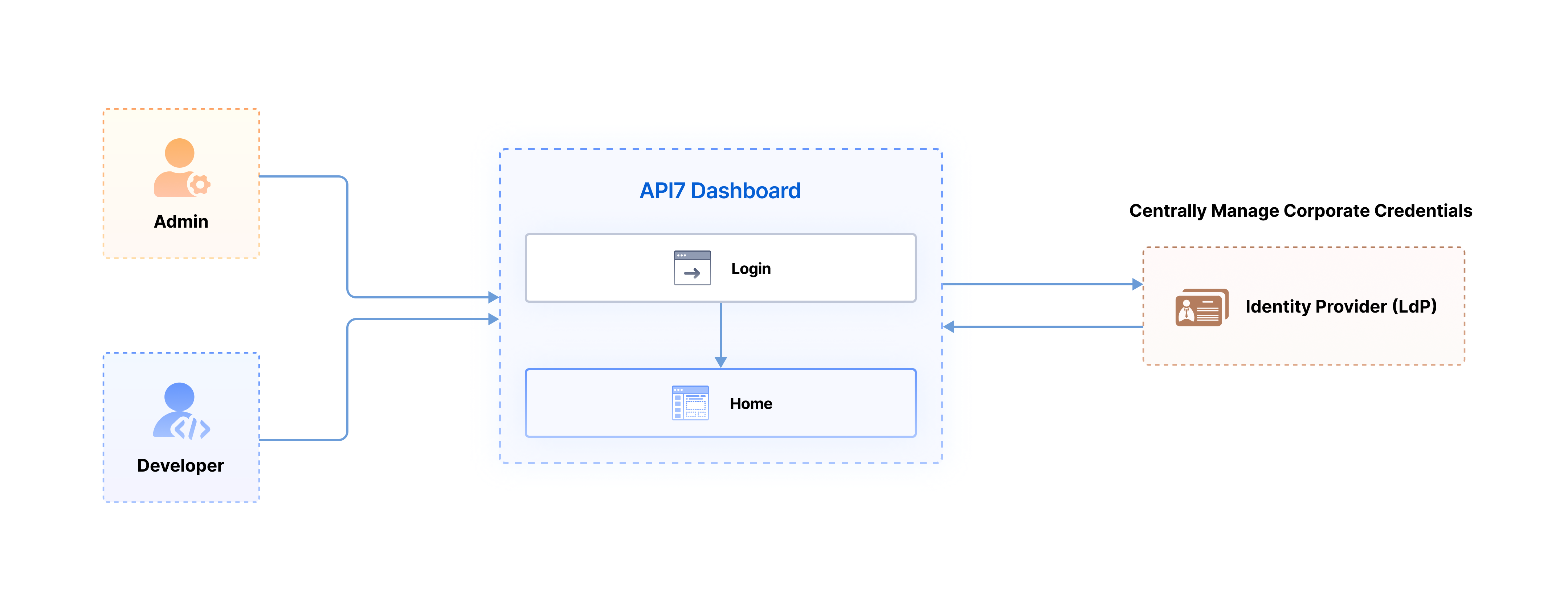

考虑一个使用 API7 企业版管理其 API 生态系统的组织,管理员和开发人员定期访问 API7 控制台。管理员处理诸如配置路由、监控性能和强制执行安全策略等任务,而开发人员则被授予有限的权限(如管理路由),以专注于其特定职责。如果没有 SSO,用户需要专门为 API7 控制台维护凭证。

为了简化访问,该组织将 API7 控制台与支持 SAML、OpenID Connect (OIDC) 或 LDAP 的身份提供商集成。用户现在可以使用他们在身份提供商中管理的现有企业凭证登录控制台。API7 企业版在登录期间验证来自身份提供商的令牌或断言,并在身份验证成功后将用户重定向到控制台。这种方法简化了用户的登录,强制执行一致的基于角色的访问控制,并加强了整个组织的治理。

关键功能

- 使用 OpenID Connect (OIDC)、SAML 或 LDAP 协议与身份提供商集成。

- 允许自定义 API7 控制台登录页面上的 SSO 登录选项文本。例如,SSO 登录按钮可以自定义显示为

Log in with Employee ID。 - 启用 SCIM 供应以自动同步来自身份提供商的用户身份、角色和访问权限,防止配置差异。

- 支持定义角色映射和权限映射规则,这些规则通过评估导入用户在身份提供商中最初分配的用户属性,将 API7 角色和权限分配给他们。

- 通过最大限度地减少重复登录和减轻密码蔓延(管理多个凭证会增加不安全存储和潜在泄漏的机会),降低凭证被盗的风险。

用例

使用 SSO 简化控制台访问

对于使用 API7 企业版管理 API 的组织,控制台充当路由配置、性能跟踪和策略管理等任务的中心枢纽。启用 SSO 允许用户使用其现有的企业凭证访问控制台。这种方法简化了用户身份验证,减少了管理多个凭证的开销,并确保访问控制与组织策略保持一致,从而促进安全和效率。

同步角色和权限

API7 企业版使组织能够通过使用角色映射和权限映射规则来强制执行一致的访问控制。这些映射确保根据身份提供商中定义的属性(例如部门、职位或组成员身份)将 API7 角色和权限动态分配给导入的用户。该方法消除了手动配置错误,并确保所有用户都被授予与组织策略一致的访问权限。

例如,分配给身份提供商中 CloudOps 团队的用户可以自动获得 API7 控制台中的 Super Admin 角色,该角色具有升级的管理权限以管理 API7 企业版资源,从而满足运营需求。如果用户的团队在身份提供商中发生变化,角色映射将在他们下次登录 API7 企业版时动态更新。同样,如果身份提供商中的相关属性发生变化,权限边界映射也是动态的。

通过利用基于属性的评估,API7 企业版允许组织随着员工队伍或业务结构的演变调整治理策略,确保策略保持有效和相关。

集中身份管理

当 API7 企业版与身份提供商集成进行身份验证时,它将身�份提供商指定为用户身份和访问控制的单一事实来源。这意味着管理员只需管理身份提供商即可处理诸如供应、取消供应和更新用户角色或属性等任务。在身份提供商中所做的更改将传播到 API7 控制台,确保持续且准确的访问控制,而没有配置漂移的风险,有效地简化了管理并防止了孤儿帐户。

桥接混合云环境中的访问

在部署混合本地和基于云的应用程序的组织中,API7 控制台中的 SSO 选项有助于促进跨两种环境的一致身份验证。遗留的本地系统可能对许多操作仍然至关重要,它们可以使用 LDAP 进行身份验证,确保与已建立的基础设施兼容。同时,现代云原生平台通常设计为与 OIDC 和 SAML 等协议集成,提供动态 IT 环境所需的可扩展性和灵活性。通过桥接这些环境,SSO 简化了身份管理并增强了用户体验,消除了对多个凭证和重复登录的需求。